A Operadora de telefonia se negou a cumprir o mandado judicial para reconhecer um IP

Este artigo explica o conteúdo do vídeo do canal Perícia Judicial, onde o Perito Agenor Zapparoli relata um caso real em que uma operadora de telefonia se recusou a cumprir um mandado judicial para identificar o titular de um endereço IP.

Escute o podcast explicado por IA

Introdução

A prova digital tem assumido papel cada vez mais relevante no âmbito processual, especialmente em demandas que envolvem assinaturas eletrônicas, fraudes contratuais e acessos a sistemas informatizados. Nesse cenário, a identificação de usuários por meio de endereços IP tornou-se ferramenta recorrente na atividade pericial.

Entretanto, a prática forense demonstra que a simples indicação de um endereço IP nem sempre é suficiente para individualizar o responsável por determinada ação. Situações aparentemente contraditórias, como a recusa de operadoras em cumprir ordens judiciais, muitas vezes não decorrem de resistência injustificada, mas de limitações técnicas inerentes à própria arquitetura da internet.

O presente texto analisa, de forma detalhada e didática, um caso prático relatado pelo perito Agenor Parola, no qual uma operadora de telefonia não conseguiu identificar o titular de um IP, evidenciando a importância de compreender o funcionamento do modelo CGNAT e os requisitos técnicos indispensáveis para o sucesso de diligências dessa natureza.

Resumo

A identificação de usuários por meio de endereço IP depende de um conjunto mínimo de informações técnicas. Em ambientes que utilizam CGNAT (Carrier Grade NAT), múltiplos usuários compartilham o mesmo IP público, o que impede a individualização apenas com base nesse dado.

Para que a operadora consiga identificar corretamente o responsável por uma conexão, é necessário fornecer, além do IP, a porta lógica de origem, a data, a hora precisa e o fuso horário. A ausência de qualquer desses elementos — especialmente da porta lógica — torna tecnicamente inviável o cumprimento da ordem judicial.

O desconhecimento dessa exigência é uma das principais causas de insucesso em perícias digitais, reforçando a necessidade de preparo técnico adequado por parte de peritos e operadores do direito.

Explicação detalhada

A identificação de um usuário na internet a partir de um endereço IP é, em teoria, um procedimento direto: obtém-se o IP utilizado em determinado acesso e solicita-se à operadora responsável que informe quem era o titular daquela conexão no momento específico. Essa lógica, embora válida em contextos mais antigos da internet, tornou-se insuficiente diante das soluções adotadas para lidar com a escassez de endereços IPv4.

No contexto da perícia digital, especialmente em casos que envolvem assinaturas eletrônicas, é comum que plataformas registrem o endereço IP do dispositivo utilizado no momento da operação. Esse dado passa a ser tratado como um elemento de rastreabilidade, permitindo, em tese, a vinculação entre o ato praticado e um determinado usuário.

Ocorre que, na prática atual, muitas operadoras utilizam uma técnica denominada CGNAT, sigla para Carrier Grade Network Address Translation. Esse mecanismo foi desenvolvido como solução para a limitação do número de endereços IPv4 disponíveis globalmente. Em vez de atribuir um IP público exclusivo para cada usuário, a operadora passa a compartilhar um único IP público entre diversos clientes simultaneamente.

Nesse modelo, cada usuário da rede interna possui um endereço IP privado, que é traduzido para um IP público comum quando acessa a internet. Para diferenciar as múltiplas conexões que utilizam o mesmo IP público, o sistema utiliza portas lógicas. Essas portas funcionam como identificadores adicionais, permitindo que o tráfego de dados seja corretamente direcionado entre origem e destino.

A consequência direta desse modelo é que o endereço IP isoladamente perde sua capacidade de individualização. Ao consultar um IP público utilizado em ambiente CGNAT em determinado momento, a operadora poderá identificar que dezenas, centenas ou até milhares de conexões estavam ativas simultaneamente sob aquele mesmo endereço. Sem um elemento adicional de diferenciação, torna-se impossível determinar qual usuário específico realizou a ação investigada.

É nesse ponto que surgem situações em que operadoras deixam de cumprir ordens judiciais. Não se trata, em regra, de descumprimento deliberado, mas de impossibilidade técnica. Se a requisição judicial não contiver os elementos necessários para a individualização da conexão, a operadora simplesmente não possui meios de identificar o usuário.

Para que essa identificação seja possível em ambientes que utilizam CGNAT, é indispensável a presença de cinco elementos técnicos fundamentais. O primeiro é o próprio endereço IP, que continua sendo necessário como referência inicial. O segundo elemento, e um dos mais importantes, é a porta lógica de origem, que permite distinguir uma conexão específica dentro do conjunto de usuários que compartilham o mesmo IP.

Além disso, é necessário informar a data exata do acesso, bem como o horário preciso, incluindo horas, minutos e segundos. Por fim, deve-se indicar o fuso horário adotado, já que a ausência dessa informação pode gerar divergências temporais que inviabilizam a correlação dos registros.

A ausência de qualquer um desses elementos compromete a efetividade da diligência. Entre eles, a falta da porta lógica é, na prática, o fator mais crítico. Sem esse dado, a operadora não consegue diferenciar as conexões e, consequentemente, não consegue apontar o responsável pelo acesso.

O caso relatado evidencia justamente esse problema. Embora o endereço IP tenha sido fornecido, a entidade responsável pelo registro da operação não disponibilizou a porta lógica, mesmo após solicitação. Diante disso, a operadora ficou impossibilitada de cumprir a ordem judicial, não por resistência, mas por limitação técnica insuperável.

Esse tipo de situação revela uma falha recorrente na cadeia de produção da prova digital. Muitas vezes, instituições que registram dados de acesso — como certificadoras, plataformas digitais ou sistemas bancários — não armazenam ou não disponibilizam todos os elementos técnicos necessários para uma futura investigação. Quando esses dados são requisitados judicialmente, já não é mais possível reconstruir a informação ausente.

Do ponto de vista pericial, isso reforça a necessidade de atuação proativa e tecnicamente orientada. O perito deve não apenas analisar os dados disponíveis, mas também verificar se os elementos necessários à identificação estão completos. Caso contrário, deve sinalizar a limitação e, se possível, orientar a produção adequada da prova.

Para advogados e demais operadores do direito, a lição é igualmente relevante. Ao formular pedidos de quebra de sigilo ou identificação de usuários, é fundamental garantir que a fonte dos dados tenha registrado e fornecido todas as informações técnicas indispensáveis. A ausência desses elementos pode levar à frustração da prova e comprometer o resultado da demanda.

Em síntese, a identificação de usuários por meio de IP deixou de ser uma operação simples. O avanço das tecnologias de rede, especialmente com o uso de CGNAT, exige um nível maior de precisão técnica na coleta e apresentação dos dados. O desconhecimento dessas exigências pode levar à ineficácia de ordens judiciais, não por falha do sistema jurídico, mas por limitação técnica inerente à infraestrutura da internet.

Por que as Operadoras se Recusam a Identificar um IP? O Caso do CGNAT

No mundo da perícia digital, a identificação de um utilizador através do endereço IP é uma ferramenta crucial para confirmar a autoria de assinaturas digitais ou acessos a sistemas. No entanto, como explica o perito Agenor Parola, fornecer apenas o número do IP ao juiz pode não ser suficiente para obter os dados do utilizador [00:09].

O Contexto: Assinaturas Digitais e IPs

Quando alguém assina um documento digitalmente, a empresa certificadora regista o endereço IP do dispositivo (telemóvel ou computador) utilizado [00:30]. Este IP é um identificador fornecido pela operadora de internet. Teoricamente, ao consultar a operadora com este número, ela deveria informar o nome, CPF e endereço do cliente que o utilizava naquele momento exato [00:56].

A Importância do Endereço IP na Perícia Digital

No âmbito da perícia digital, o endereço IP é frequentemente utilizado como elemento de rastreabilidade. Quando um usuário realiza uma ação em ambiente eletrônico — como a assinatura de um documento digital —, sistemas e plataformas registram o IP do dispositivo utilizado naquele momento.

Esse registro, em tese, permitiria identificar o responsável pela ação, mediante solicitação à operadora de internet responsável pela conexão. A operadora, por sua vez, consultaria seus registros e indicaria os dados cadastrais do cliente que utilizava aquele IP no instante informado.

Entretanto, essa lógica pressupõe um cenário que já não corresponde integralmente à realidade atual da internet.

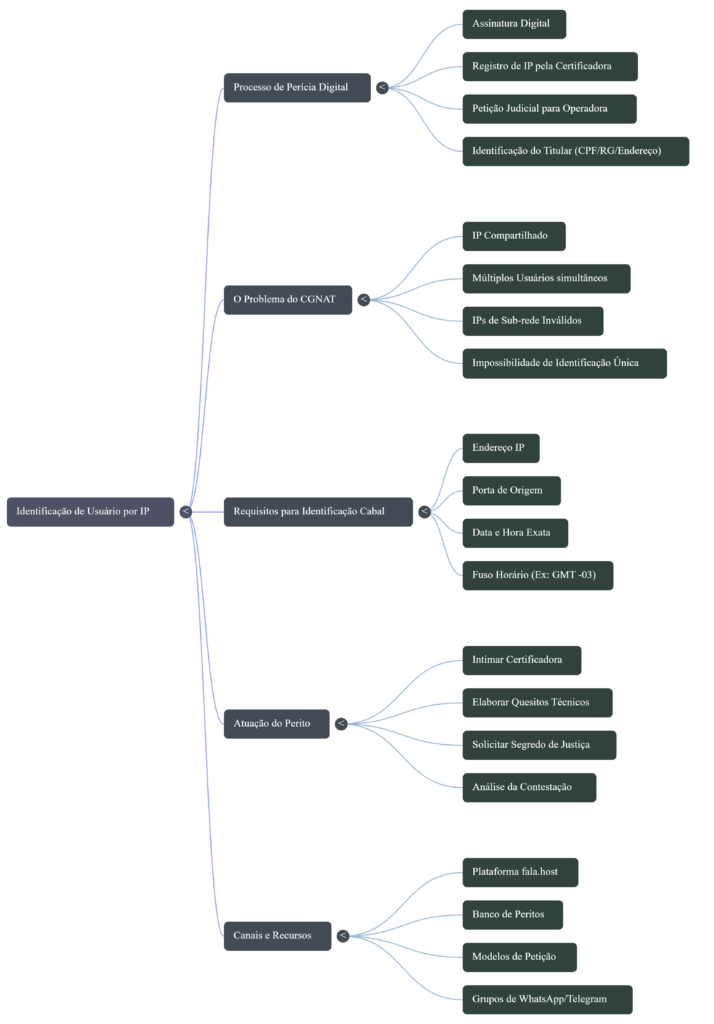

Mapa mental

O Problema da Escassez de IPs e o Surgimento do CGNAT

A internet tradicional foi estruturada com base no protocolo IPv4, que possui quantidade limitada de endereços disponíveis. Com o crescimento exponencial de dispositivos conectados, tornou-se necessário adotar soluções para contornar essa limitação.

Uma dessas soluções é o CGNAT (Carrier Grade Network Address Translation), tecnologia amplamente utilizada pelas operadoras de telecomunicações.

Nesse modelo, múltiplos usuários compartilham um único endereço IP público. Internamente, cada dispositivo possui um IP privado, e a operadora realiza a tradução dessas conexões para um IP público comum ao acessar a internet.

O Problema: O que é o CGNAT?

No caso relatado, a operadora informou a impossibilidade de cumprir o mandado porque o IP em questão era um CGNAT (Carrier Grade NAT) [05:58].

- Como funciona: Devido à escassez de endereços IP (IPv4), as operadoras utilizam uma técnica onde vários utilizadores partilham o mesmo endereço IP público simultaneamente [06:07].

- A consequência: Se o perito fornecer apenas o IP e a data, a operadora verá centenas de ligações vindas de dispositivos diferentes sob o mesmo número, tornando impossível distinguir quem realizou a ação específica [06:28].

Diagrama explicado por IA

Consequências Práticas do Uso de CGNAT

A principal consequência do CGNAT é a perda da capacidade de individualização do usuário com base apenas no endereço IP.

Em vez de um único usuário por IP, passa-se a ter:

- dezenas, centenas ou até milhares de conexões simultâneas;

- todas associadas ao mesmo endereço IP público;

- diferenciadas apenas por parâmetros internos da rede.

Assim, quando uma operadora recebe uma solicitação judicial contendo apenas o IP e a data, ela pode identificar o conjunto de conexões realizadas naquele período, mas não consegue determinar qual delas corresponde ao usuário investigado.

Essa limitação torna o cumprimento da ordem judicial tecnicamente inviável.

Tabela explicada por IA

| Item de Identificação | Descrição do Dado | Importância para a Operadora | Exemplo de Valor | Origem da Informação (Inferido) | Fonte |

|---|---|---|---|---|---|

| Endereço IP | Endereço de Protocolo de Internet atribuído ao dispositivo no momento da conexão. | É o identificador básico da conexão, porém, em redes CGNAT, ele é compartilhado por múltiplos usuários simultaneamente. | 191.185.12.34 | Registros de log de servidores ou certificados digitais. | [1] |

| Porta de Origem | Número da porta lógica utilizada para realizar a requisição de conexão. | Essencial em casos de IP compartilhado (CGNAT) para diferenciar qual usuário específico sob o mesmo IP realizou a ação. | 44321 | Logs de aplicação ou cabeçalhos de requisição HTTP da certificadora/banco. | [1] |

| Data | O dia exato em que o evento ou a assinatura digital ocorreu. | Permite filtrar os logs históricos de atribuição de IP, que mudam dinamicamente ao longo do tempo. | 25/05/2023 | Carimbo de tempo (timestamp) do sistema receptor. | [1] |

| Horário (Hora, Minuto e Segundo) | O momento preciso da conexão, incluindo a fração de segundos se disponível. | A falta de precisão (segundos) impede a localização exata do usuário, pois IPs e portas são rotacionados rapidamente. | 14:30:15 | Log de eventos da plataforma de assinatura ou banco de dados. | [1] |

| Fuso Horário | A referência temporal em relação ao Tempo Universal Coordenado (UTC). | Necessário para sincronizar o horário do log da aplicação com o horário do log de conexão da operadora (evita erros de fuso). | GMT -03:00 (Brasília) | Configurações de servidor da aplicação ou metadados da transação. | [1] |

A Porta Lógica como Elemento de Identificação

Para resolver essa ambiguidade, utiliza-se um identificador adicional: a porta lógica de origem.

A porta lógica funciona como um “canal” específico dentro do endereço IP compartilhado, permitindo distinguir uma conexão da outra. Cada comunicação realizada na internet é associada a uma porta, que, combinada com o IP, permite identificar de forma única uma sessão de conexão.

Sem essa informação, o IP perde sua utilidade como elemento individualizador.

Apresentação explicada por IA

Os Cinco Elementos Essenciais para Identificação

Para que a identificação de um usuário seja tecnicamente possível em ambiente CGNAT, é indispensável a presença simultânea de cinco elementos:

- endereço IP;

- porta lógica de origem;

- data do acesso;

- horário exato (hora, minuto e segundo);

- fuso horário.

Esses dados, quando combinados, permitem que a operadora localize, em seus registros, a conexão específica correspondente ao usuário investigado.

A ausência de qualquer um desses elementos compromete a eficácia da diligência, sendo a falta da porta lógica o fator mais crítico.

Os 5 Elementos Essenciais para uma Perícia com Sucesso

Para que uma operadora consiga identificar um utilizador num ambiente de IP partilhado (CGNAT), é tecnicamente obrigatório fornecer cinco informações fundamentais [07:13]:

- Endereço IP: O identificador da rede.

- Porta Lógica de Origem: O detalhe técnico que diferencia uma ligação de outra dentro do mesmo IP [07:00].

- Data: O dia exato do acesso.

- Hora Precisa: Com detalhe de hora, minuto e segundo [09:06].

- Fuso Horário: Geralmente indicado como GMT-3 para o Brasil [09:16].

O Erro Comum

No exemplo do vídeo, a empresa certificadora (que detinha os dados da assinatura) forneceu o IP, mas não informou a porta lógica, apesar das solicitações do perito [07:31]. Sem a porta, a operadora de telefonia fica legalmente e tecnicamente impossibilitada de identificar o indivíduo, resultando na frustração da diligência judicial [08:38].

O Erro Comum na Produção da Prova

Um dos problemas mais frequentes na prática pericial é a coleta incompleta dos dados técnicos.

Muitas vezes, entidades responsáveis pelo registro das operações — como certificadoras digitais, plataformas eletrônicas ou sistemas bancários — armazenam apenas o endereço IP, sem registrar a porta lógica de origem.

Quando esses dados são posteriormente requisitados em juízo, já não é possível recuperar a informação ausente, inviabilizando a identificação do usuário.

Esse cenário evidencia uma falha estrutural na cadeia de produção da prova digital.

A Recusa da Operadora: Impossibilidade Técnica, não Descumprimento

Diante da ausência de dados essenciais, a operadora de telefonia pode informar a impossibilidade de cumprimento da ordem judicial.

Importante destacar que essa situação não configura, em regra:

- desobediência;

- resistência injustificada;

- descumprimento deliberado.

Trata-se, na verdade, de uma limitação técnica decorrente da própria arquitetura da rede e da ausência de informações suficientes para individualização do usuário.

Implicações para Peritos e Operadores do Direito

A compreensão dessas limitações é fundamental para a atuação eficaz na área de perícia digital.

Para o perito, isso significa:

- verificar a completude dos dados técnicos disponíveis;

- identificar eventuais lacunas informacionais;

- alertar o juízo sobre limitações técnicas da prova.

Para advogados e demais operadores do direito, implica:

- formular pedidos mais precisos;

- garantir que as fontes de prova armazenem os dados necessários;

- compreender que nem toda ordem judicial é tecnicamente exequível sem os elementos adequados.

Conclusão

A identificação de usuários por meio de endereço IP, embora ainda amplamente utilizada, tornou-se um procedimento tecnicamente mais complexo diante das soluções adotadas para a gestão de redes, como o CGNAT.

A simples indicação de um IP já não é suficiente para individualizar um usuário. É indispensável a presença de informações complementares, especialmente a porta lógica de origem, além da data, hora precisa e fuso horário.

A ausência desses elementos inviabiliza o cumprimento de ordens judiciais, não por falha do sistema jurídico, mas por limitações técnicas inerentes à infraestrutura da internet.

Dessa forma, a atuação eficaz na perícia digital exige não apenas conhecimento jurídico, mas também compreensão aprofundada dos aspectos técnicos que sustentam a produção da prova.

O vídeo serve como um alerta para advogados e peritos: ao solicitar a quebra de sigilo de dados para identificação de IP, é indispensável garantir que a origem (seja um site, banco ou certificadora) forneceu a porta lógica de origem e o fuso horário. Sem estes dados, o mandado judicial corre o risco de ser devolvido sem cumprimento por inviabilidade técnica [08:55].

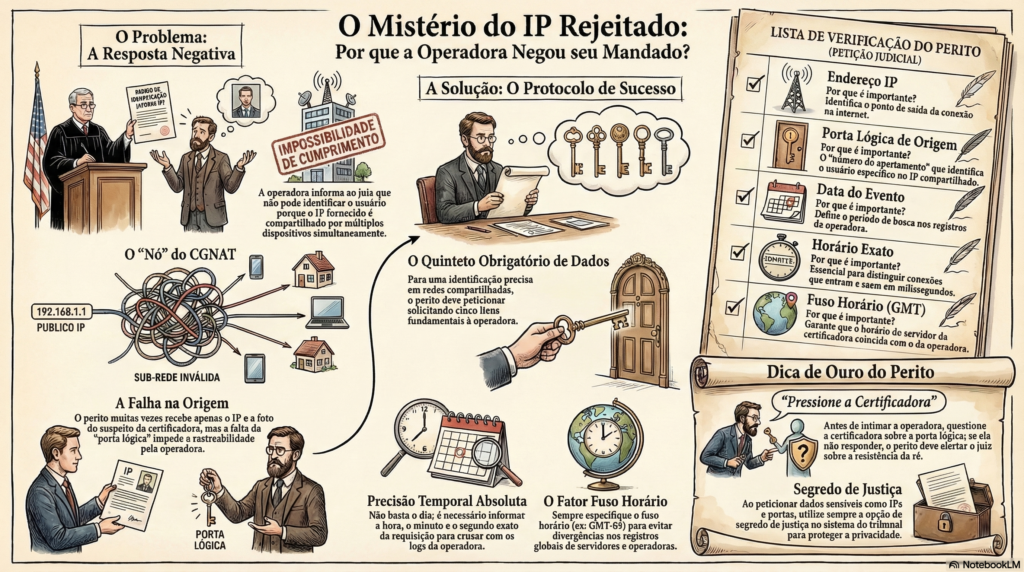

Infográfico explicado por IA

Teste seu conhecimento respondendo a este QUIZ

Quiz Pericial — Assinatura Digital e CGNAT

CLIQUE AQUI: Guia de Referência: O Caminho do Rastreamento de Assinaturas Digitais

Esta guia detalha o processo técnico e jurídico para identificar a autoria de uma assinatura digital, desde o clique inicial até a identificação civil do autor, sob a ótica da perícia digital e do Direito Cibernético.

1. Introdução: A Assinatura Digital como Evidência

No ambiente jurídico moderno, é imperativo compreender que uma assinatura digital transcende a mera representação visual de um nome ou um “visto” em tela. Ela constitui um robusto conjunto de metadados técnicos registrados no ato da operação. O elo fundamental entre o mundo virtual e a pessoa física é o Endereço IP (Internet Protocol), que atua como a “impressão digital” da conexão.

A Prova Cabal: No âmbito da perícia digital, o rastreamento técnico executado com rigor pode se tornar a “prova cabal” — uma evidência concreta que confirma a identidade do signatário sem qualquer margem para dúvidas, ratificando a integridade do negócio jurídico.

A investigação desse rastro começa no exato momento em que o usuário manifesta sua vontade através da plataforma de assinatura.

2. O Ponto de Partida: A Coleta pela Certificadora

Ao utilizar um software de assinatura, a certificadora atua como uma testemunha digital. No instante do clique, ela grava as pegadas tecnológicas do dispositivo utilizado (seja um smartphone ou computador).

Para que o rastreamento seja viável, a certificadora deve capturar obrigatoriamente:

Endereço IP: O identificador numérico da conexão no momento do ato.

Porta de Origem: O parâmetro técnico que individualiza a sessão (frequentemente negligenciado).

Registro de Imagem: Foto do autor capturada via biometria facial ou webcam no momento da assinatura.

Timestamp (Carimbo de Tempo): O registro cronológico preciso da operação.

Uma vez registrados, esses dados tornam-se o objeto da requisição judicial junto à operadora de infraestrutura.

3. A Infraestrutura da Operadora: O Registro de Navegação

As operadoras de internet gerenciam um estoque limitado de endereços IP que são “emprestados” aos usuários. Ao conectar-se, você recebe a posse de um IP por um período determinado. A operadora anota em seus “registradores” exatamente a quem aquele IP foi atribuído.

Dica do Perito: As operadoras mantêm logs que documentam a “janela de atribuição” — o exato milissegundo em que um IP foi entregue a um cliente e o momento em que foi retirado. É nesta janela de culpabilidade que o perito deve focar sua análise, pois a volatilidade desses dados exige rapidez na preservação da prova.

Entretanto, a identificação não é mais linear como outrora, devido ao esgotamento dos endereços IPv4.

4. O Obstáculo do CGNAT: Por que o IP sozinho pode falhar

Atualmente, a maioria das operadoras utiliza o CGNAT (Carrier Grade NAT). Imagine que, para economizar recursos, a operadora coloca vários usuários “pendurados” em um único endereço IP público, utilizando sub-redes para a navegação.

Nesse cenário, fornecer apenas o IP ao juízo é insuficiente. Inclusive, as operadoras frequentemente negam o cumprimento de mandados baseando-se em entendimentos das cortes superiores, que reconhecem a impossibilidade técnica de individualizar um usuário apenas pelo IP em redes compartilhadas.

5. Os 5 Elementos Essenciais para a Identificação Civil (Checklist de Sucesso)

Para superar o obstáculo do CGNAT e obter o CPF e endereço do proprietário da linha, o perito ou advogado deve apresentar o “combo” técnico completo:

Endereço IP: O identificador da rede externa.

Porta de Origem: Vital para individualizar qual socket ou sessão específica pertencia ao dispositivo do autor dentro da rede compartilhada.

Data: O dia exato do registro.

Horário Exato: Precisão absoluta em horas, minutos e segundos.

Fuso Horário (GMT-03): Crucial para a sincronização de logs entre o servidor da certificadora e o servidor da operadora. Sem o ajuste de fuso (geralmente GMT-03 para o Brasil), erros de time-drift podem invalidar a prova em juízo.

6. Procedimento Prático e Jurídico: O Papel do Juiz e do Perito

O sucesso do rastreamento reside na estratégia prévia. Um erro comum é acionar a operadora sem ter os dados completos da certificadora (que muitas vezes é o próprio réu no processo).

Fluxo de Trabalho do Perito Judicial:

[ ] Interrogar a Certificadora: Elaborar quesitos técnicos específicos exigindo o IP e a Porta de Origem.

[ ] Gerenciar a Omissão: Atenção! A certificadora frequentemente omite a Porta de Origem. Se ela não responder aos quesitos, o perito deve alertar o juiz para compelir a entrega antes de avançar contra a operadora.

[ ] Peticionar a Quebra de Sigilo: Solicitar a intimação da operadora com os 5 elementos essenciais.

[ ] Segredo de Justiça: É dever do perito/advogado selecionar esta opção ao peticionar, dada a natureza sensível dos dados cadastrais (CPF, endereço, registros de conexão).

[ ] Cruzamento de Dados: Validar se o titular da linha fornecido pela operadora possui nexo causal com o objeto da lide.

7. Conclusão: A Síntese do Fluxo de Rastreamento

O rastreamento de autoria digital não admite amadorismo. O ciclo de sucesso depende do alinhamento entre a Assinatura (ato), a Captura de Dados (pela certificadora), o confronto com o Registro de Conexão (na operadora) e, por fim, a Identificação Civil.

A ausência de rigor técnico — especialmente na requisição da Porta de Origem e na correta indicação do GMT-03 — é o que separa uma perícia conclusiva de um processo fadado à impunidade por impossibilidade técnica. A técnica deve sempre amparar o Direito para que a verdade real seja alcançada.

LINKS IMPORTANTES

Nosso curso: https://fala.host/curso

Nosso canal: https://www.youtube.com/@PericiaJudicial

Nossos grupos: https://fala.host/grupos

Laudos e artigos: https://periciajudicial.zsistemas.com.br

Cartão de visitas: https://fala.host/C/Perito

Calculadora de honorários online: https://fala.host/calculadoradehonorarios

Cadastre-se em nosso Banco de Peritos:

https://fala.host/bancodeperitos

Quem indica: https://fala.host/quemindica

5 Passos de como se tornar um Perito Judicial: https://periciajudicial.zsistemas.com.br/index.php/2023/09/27/5-cinco-passos-para-se-tornar-um-perito-judicial

Crie o seu cartão de visitas virtual grátis:

https://fala.host/cartao

#periciajudicial #periciaextrajudicial #pericia #peritos #objetopericial #investigação #assistentetécnico #CREA #NBR #abnt #engenharia #engenheiro