Tipos de busca e apreensão, com sequestro, com duplicação em campo, específica.

Este vídeo, apresentado pelo perito judicial Agenor Zapparoli no canal Perícia Judicial, oferece uma visão aprofundada sobre as estratégias e metodologias utilizadas em operações de busca e apreensão de equipamentos informáticos e telemáticos.

Escute o podcast explicado por IA

Abaixo, apresento um artigo detalhado que sintetiza os principais pontos abordados na live, explicando os quatro métodos de operação, as suas vantagens, desvantagens e a logística envolvida.

Tipos de Busca e Apreensão: Protegendo Evidências e Preservando a Empresa

Introdução

No universo da perícia judicial em informática, poucos atos são tão sensíveis quanto a busca e apreensão de equipamentos computacionais, servidores, mídias digitais e dispositivos telemáticos. Trata-se de uma medida de alta complexidade técnica, processual e logística, cuja finalidade principal é preservar a integridade da prova digital antes que ela seja destruída, adulterada, ocultada ou sobrescrita.

Ao contrário do que muitos imaginam, a busca e apreensão em ambiente digital não se resume ao simples recolhimento de computadores. Na prática, envolve planejamento estratégico prévio, definição do método operacional, preservação rigorosa da cadeia de custódia, escolha da forma de duplicação forense e delimitação precisa do objeto pericial.

A grande dificuldade está no fato de que cada operação produz impactos distintos sobre a prova, sobre a rotina da empresa alvo e sobre o custo do procedimento. Por isso, o papel do perito judicial é decisivo não apenas na execução, mas também na orientação técnica do magistrado quanto ao modelo de mandado mais adequado ao caso concreto.

Em demandas envolvendo softwares, concorrência desleal, desvio de código-fonte, violação de segredos industriais, fraudes internas, destruição de logs ou ocultação de documentos digitais, a escolha errada do método pode comprometer de forma irreversível a utilidade da prova.

Este artigo, em padrão acadêmico-explicativo, aprofunda os principais métodos operacionais de busca e apreensão em perícia digital, destacando suas aplicações, vantagens, limitações, riscos e aspectos humanos da diligência.

Resumo

A busca e apreensão em perícia digital é uma operação técnica destinada à preservação de evidências informáticas mediante recolhimento ou duplicação forense de dados. A depender do caso, o procedimento pode ocorrer por meio de sequestro integral de bens com análise em laboratório, duplicação em campo sem remoção dos equipamentos, busca direcionada a um alvo específico ou modelo híbrido com apreensão seletiva do objeto principal.

A escolha metodológica deve considerar fatores como risco de destruição da prova, volume de dados, custo operacional, impacto na atividade empresarial, necessidade de rapidez e grau de especificidade do objeto litigioso. Em todos os cenários, a cadeia de custódia, a duplicação bit a bit e a validação por hash criptográfico são elementos indispensáveis para a validade judicial da evidência.

Além do aspecto técnico, a diligência exige preparo logístico e sensibilidade operacional, de modo a equilibrar eficiência probatória, proporcionalidade e menor impacto possível à atividade da parte vistoriada.

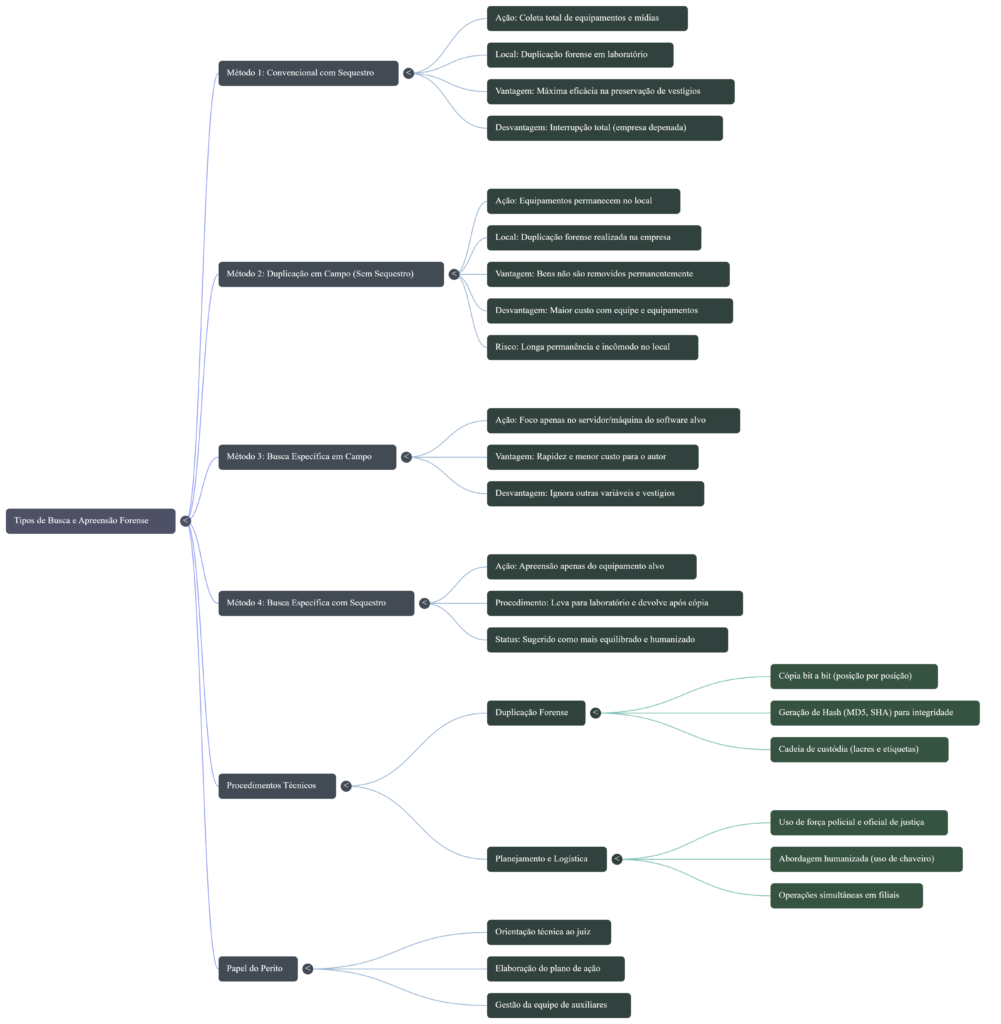

Mapa mental

Busca e apreensão com sequestro integral de bens e duplicação em laboratório

Este é o modelo mais tradicional e historicamente mais utilizado em operações complexas, especialmente quando há alto risco de destruição imediata da prova, ocultação de arquivos ou resistência da parte investigada.

Nesse formato, o perito, acompanhado por oficial de justiça e, quando necessário, apoio policial, realiza o recolhimento físico dos equipamentos informáticos e telemáticos encontrados no local: desktops, notebooks, servidores, HDs externos, SSDs, pendrives, roteadores, celulares corporativos, mídias ópticas e até documentos físicos relacionados à infraestrutura digital.

A grande vantagem está no fato de que toda a duplicação forense é realizada em laboratório controlado, ambiente em que o perito possui write blockers, duplicadores profissionais, estações forenses, cofre de mídias e monitoramento da cadeia de custódia.

Do ponto de vista técnico, este é o cenário ideal, pois reduz drasticamente interferências externas e permite:

- duplicação bit a bit segura;

- cálculo imediato de hash;

- análise de áreas não alocadas;

- recuperação de arquivos deletados;

- extração de logs apagados;

- preservação de metadados.

Entretanto, seu ponto sensível é o impacto operacional. A empresa alvo pode ficar temporariamente sem acesso aos seus ativos tecnológicos, o que pode paralisar atividades comerciais, industriais ou administrativas.

Por isso, esse método costuma ser mais adequado quando:

- há suspeita de fraude grave;

- o objeto é pulverizado em vários equipamentos;

- existe risco concreto de sabotagem;

- a urgência probatória supera o impacto empresarial.

Busca e Apreensão com Sequestro de Bens e Duplicação em Laboratório

Este é o método tradicional, frequentemente utilizado em operações policiais de grande escala [08:44].

- Como funciona: O perito, acompanhado por oficiais de justiça e força policial, entra no local e recolhe todos os equipamentos (computadores, telemáticos, mídias, documentos físicos). Tudo é lacrado e transportado para o laboratório do perito [09:20].

- Vantagens: É o método mais eficaz para garantir que nenhuma evidência seja ignorada ou apagada. A duplicação “bit a bit” (cópia exata de cada setor do disco) é feita num ambiente controlado [10:14].

- Desvantagens: A empresa alvo fica totalmente “depenada” e impossibilitada de trabalhar até que os bens sejam devolvidos após a cópia [09:51].

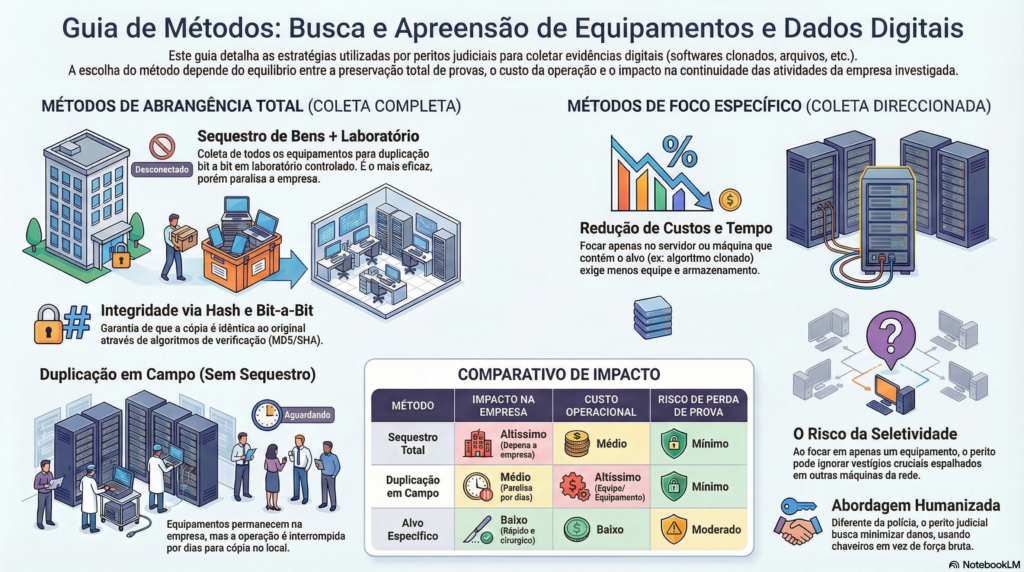

Tabela explicativa

| Nome do Método | Procedimento | Vantagens | Desvantagens | Local de Execução | Nível de Invasividade (Inferido) | Fonte |

|---|---|---|---|---|---|---|

| Busca e Apreensão com Sequestro de Bens e Duplicação em Laboratório | Coleta física de todos os equipamentos (informáticos, telemáticos, mídias e documentos), acondicionamento lacrado conforme cadeia de custódia, transporte para laboratório, duplicação forense bit a bit e geração de hash (MD5, SHA). | Método mais eficaz para preservação de vestígios; permite análise minuciosa em ambiente controlado. | Interrupção total das atividades da empresa (perda de equipamentos); alto custo de logística e armazenamento; alto impacto operacional imediato. | Laboratório do perito (após coleta no local) | Muito Alto | [1] |

| Busca e Apreensão com Duplicação Forense em Campo (sem sequestro) | Isolamento da área e afastamento de funcionários; realização da duplicação forense bit a bit diretamente no local e geração de chaves hash antes da liberação de cada máquina. | Os equipamentos permanecem na empresa; evita alegações de danos no transporte; permite a devolução gradual dos equipamentos conforme a conclusão das cópias. | Paralisação completa da empresa por vários dias; elevado custo com equipe técnica e equipamentos duplicadores; incômodo prolongado no ambiente. | Dependências da empresa ré | Alto | [1] |

| Busca e Apreensão Específica com Sequestro de Bem (Método 4) | Identificação e coleta física apenas da máquina ou servidor que contém o objeto específico da perícia, transporte para laboratório para duplicação e posterior devolução. | Equilíbrio entre a eficácia laboratorial e o menor impacto na estrutura geral da empresa; custo reduzido em comparação ao sequestro total de bens. | Privação do uso do equipamento específico (ex: servidor) durante o período de análise; risco de perda de evidências secundárias em terminais periféricos. | Laboratório (após coleta específica no local) | Moderado | [1] |

| Busca e Apreensão Específica (Alvo Determinado) com Duplicação em Campo | Identificação técnica do equipamento específico (ex: servidor) onde o objeto alvo está armazenado e realização da duplicação forense apenas deste item no local. | Execução mais rápida; exige menor número de pessoal, equipamentos e mídias de armazenamento; menor custo para o autor. | Possível perda de vestígios e variáveis presentes em outras máquinas da empresa; ignora evidências secundárias. | Dependências da empresa ré | Médio | [1] |

Busca e apreensão com duplicação em campo sem sequestro dos equipamentos

Neste método, a prioridade deixa de ser o transporte físico do hardware e passa a ser a extração forense dos dados diretamente no local da diligência.

É uma abordagem tecnicamente refinada, especialmente útil quando a remoção dos equipamentos causaria prejuízo excessivo à continuidade operacional da empresa.

O procedimento exige que o ambiente seja isolado e transformado em uma área de preservação pericial temporária, muitas vezes com uma sala lacrada exclusivamente para os trabalhos. Em operações de grande porte, o perito pode permanecer dias no local.

A duplicação ocorre diretamente nos dispositivos originais, utilizando bloqueadores de escrita, notebooks forenses, storage externo e unidades de backup levadas pela equipe.

A principal vantagem é a preservação da infraestrutura física da empresa, evitando alegações futuras de dano no transporte ou interrupção absoluta das atividades.

Por outro lado, é um método extremamente exigente:

- demanda equipe numerosa;

- exige maior quantidade de duplicadores;

- requer estoque elevado de mídias de armazenamento;

- aumenta custo com logística;

- prolonga a permanência no local;

- amplia risco de interferências humanas.

Em ambientes corporativos com dezenas de terabytes, a complexidade cresce exponencialmente.

Busca e Apreensão de Dados com Duplicação em Campo (Sem Sequestro)

Neste modelo, a prioridade é obter os dados sem remover o hardware permanentemente do local [14:10].

- Como funciona: A equipa pericial isola os computadores no local e realiza a duplicação forense ali mesmo. Pode ser criada uma “sala segura” lacrada dentro da própria empresa para o trabalho continuar por vários dias [15:36].

- Vantagens: Os equipamentos não saem da empresa, evitando alegações de danos no transporte [15:09].

- Desvantagens: É um processo extremamente demorado e invasivo para a rotina da empresa. Exige uma equipa maior, mais duplicadores e um custo elevado com armazenamento, já que o perito precisa de levar muitos discos rígidos sem saber o volume exato de dados que encontrará [17:12].

Diagrama explicado por IA

Busca e apreensão específica com alvo direcionado

A busca específica é uma metodologia cirúrgica, orientada pela delimitação precisa do objeto pericial.

Em vez de varrer toda a infraestrutura tecnológica, o perito atua sobre o equipamento ou servidor apontado como provável repositório da evidência principal.

É muito comum em disputas sobre:

- software litigioso;

- servidor de licenças;

- banco de dados específico;

- estação de trabalho de determinado colaborador;

- notebook utilizado no desenvolvimento do código;

- NAS ou storage identificado previamente.

Sua maior virtude é a eficiência econômica e temporal. Ao concentrar esforços apenas no alvo principal, reduz-se:

- tempo de diligência;

- custo para a parte requerente;

- necessidade de equipe ampla;

- impacto sobre terceiros;

- volume de dados a tratar.

Todavia, esse método exige alto grau de certeza prévia. Se a evidência estiver replicada em outro servidor, em máquina virtual, backup remoto, repositório Git oculto ou storage secundário, poderá haver perda irreversível de vestígios.

Por isso, sua utilização é ideal quando já existe boa inteligência pré-processual ou forte delimitação do objeto nos autos.

Busca e Apreensão Específica (Alvo Direcionado)

Uma abordagem mais cirúrgica, focada no objeto principal da lide (ex: um servidor específico onde corre um software suspeito) [18:04].

- Como funciona: O perito identifica, com a ajuda técnica no local, onde está o dado alvo e realiza a busca e duplicação apenas desse equipamento [18:55].

- Vantagens: É muito mais rápido e barato para quem paga a perícia (o autor). Exige menos pessoal e infraestrutura [19:34].

- Desvantagens: O risco principal é a perda de vestígios. Se a prova estiver noutra máquina que não foi alvo da busca específica, ela pode ser perdida para sempre [19:54].

Infográfico explicado por IA

Busca específica com sequestro seletivo do bem: o modelo híbrido

Sob o ponto de vista técnico-pericial, este costuma ser o modelo mais equilibrado, sobretudo em ações envolvendo softwares, algoritmos, bancos de dados ou propriedade intelectual.

A lógica é simples: o perito identifica, no local, qual é o equipamento nuclear que contém a prova principal, mas em vez de duplicá-lo ali, realiza a apreensão seletiva apenas desse ativo específico.

Isso preserva a principal vantagem do laboratório — ambiente controlado — sem o ônus de retirar todo o parque tecnológico da empresa.

O método híbrido é especialmente vantajoso porque combina:

- foco cirúrgico;

- menor custo;

- maior segurança técnica;

- menor impacto empresarial;

- melhor qualidade laboratorial.

Em litígios de computação forense, especialmente envolvendo servidores originais, esse modelo costuma gerar laudos mais robustos e menos sujeitos a impugnações por alegação de falhas na coleta.

Busca Específica com Sequestro do Bem (Método Híbrido)

Este é o método preferido pelo especialista para casos de software [21:54].

- Como funciona: Identifica-se o servidor ou computador central que contém a evidência principal, mas, em vez de duplicar no local, o perito apreende (sequestra) apenas esse equipamento específico para análise em laboratório [22:03].

- Vantagens: Equilibra a eficiência técnica do laboratório com o menor impacto possível na operação da empresa, já que não se leva todo o parque tecnológico [24:36].

A logística estratégica e o fator humano na diligência

Um dos maiores diferenciais da busca e apreensão em perícia judicial, em comparação com operações puramente policiais, é o componente de planejamento logístico humanizado.

A diligência deve ser preparada com antecedência, considerando:

- layout do imóvel;

- acessos físicos;

- localização de CPD ou datacenter;

- rotas de entrada e saída;

- disponibilidade elétrica;

- temperatura ambiente;

- necessidade de desligamento seguro;

- possibilidade de backup em nuvem;

- existência de redundância geográfica.

Em muitos casos, o uso de imagens aéreas, plantas do imóvel, fotografias prévias e até apoio de chaveiro evita arrombamentos desnecessários e reduz tensão no cumprimento do mandado.

A atuação do perito deve buscar sempre a menor invasividade compatível com a preservação da prova, respeitando proporcionalidade, sigilo empresarial e continuidade mínima da operação da parte diligenciada.

A Logística e o Fator Humano

Zaparoli enfatiza que uma busca e apreensão judicial deve ser planeada e humanizada [20:46]. Diferente da polícia, que pode usar métodos mais agressivos, o perito judicial planeia a logística com semanas de antecedência, utilizando ferramentas como fotos aéreas [23:52] e até levando chaveiros para evitar arrombamentos desnecessários [21:33].

Apresentação explicada por IA

Conceitos técnicos indispensáveis à validade da prova

Toda busca e apreensão digital precisa observar três pilares técnicos fundamentais.

Cadeia de custódia

É o registro cronológico de todos os atos de coleta, transporte, armazenamento, acesso e análise da evidência. Seu objetivo é demonstrar que a prova permaneceu íntegra desde a apreensão até sua apresentação em juízo.

Duplicação bit a bit

Consiste na cópia integral de todos os setores do dispositivo, inclusive espaço não alocado, slack space, setores defeituosos recuperáveis e arquivos apagados. É a única forma de assegurar equivalência forense entre original e cópia.

Hash criptográfico

O hash (MD5, SHA-1, SHA-256 ou superior) funciona como uma impressão digital matemática do conteúdo. A coincidência entre os hashes do original e da imagem forense comprova ausência de alteração.

Conceitos Técnicos Importantes Mencionados:

- Cadeia de Custódia: Manter o registo de quem manuseou a prova desde a apreensão até ao tribunal [09:30].

- Duplicação Bit a Bit: Cópia idêntica de um disco, setor por setor, essencial para que a cópia tenha o mesmo valor jurídico que o original [10:48].

- Hash (MD5/SHA): Uma “impressão digital” digital. Se o código Hash da cópia for igual ao do original, prova-se que a evidência não foi alterada [12:16].

Conclusão

A busca e apreensão em perícia digital não admite improviso. A escolha do método operacional define não apenas o custo da diligência, mas sobretudo a força probatória do futuro laudo pericial.

O perito moderno precisa dominar múltiplas estratégias: desde o sequestro integral com duplicação laboratorial até modelos híbridos seletivos, sempre ponderando segurança da prova, proporcionalidade, logística, custo e impacto empresarial.

Mais do que executar a diligência, cabe ao expert orientar tecnicamente o juízo sobre qual método é juridicamente eficaz e cientificamente seguro para o caso concreto.

É exatamente nessa capacidade de tradução entre tecnologia, metodologia e processo que se consolida a excelência da perícia digital contemporânea.

Este vídeo serve como um guia prático para peritos iniciantes entenderem que a escolha do método depende do equilíbrio entre a segurança da prova, o custo para o cliente e o impacto no réu [22:50].

Guia de estudos

Guia de Estudo: Métodos de Busca e Apreensão de Equipamentos Informáticos

Este guia de estudo foi desenvolvido com base nas diretrizes técnicas fornecidas sobre os procedimentos de busca e apreensão de dados e equipamentos informáticos em contextos periciais judiciais. O conteúdo aborda desde o planejamento logístico até as minúcias técnicas da coleta e preservação de evidências digitais.

——————————————————————————–

Questionário de Revisão (Questões de Resposta Curta)

1. Qual é o papel fundamental do perito judicial na fase de planejamento de um mandado de busca e apreensão junto ao juiz? O perito atua como um orientador técnico, pois muitas vezes o magistrado não possui o conhecimento específico sobre como realizar a coleta de dados digitais. Cabe ao perito explicar e justificar detalhadamente os métodos necessários para que o mandado seja expedido de forma correta e a chance de coleta de evidências não seja perdida.

2. No “Método 1” (Busca e Apreensão com Sequestro de Bens), como é realizado o acondicionamento dos itens coletados? Todos os equipamentos informáticos, mídias e documentos físicos são coletados no local e acondicionados em envelopes ou caixas lacradas, seguindo rigorosamente a cadeia de custódia. Esses itens são etiquetados, enumerados e transportados para um laboratório para análise posterior.

3. O que define tecnicamente o processo de “duplicação forense bit a bit”? Trata-se de uma cópia exata de um dispositivo de armazenamento (HD, SSD, etc.), onde cada posição de dado do dispositivo original é copiada para a mesma posição no dispositivo de destino. É um processo pesado e demorado que visa garantir que até mesmo áreas com erros ou não lidas sejam replicadas integralmente.

4. Qual é a finalidade da geração do código Hash (como MD5 ou SHA) após a duplicação? O Hash funciona como uma chave de integridade digital. Ele é gerado tanto no dispositivo original quanto na cópia e, se os códigos forem idênticos, fica provado tecnicamente que a cópia ocorreu com perfeição e que os dados são uma réplica exata do original.

5. Qual a principal desvantagem operacional para uma empresa que sofre uma busca e apreensão baseada no “Método 1”? A principal desvantagem é que a empresa fica “depenada”, ou seja, perde temporariamente todos os seus bens e ferramentas de trabalho informáticas. Como todos os equipamentos são removidos para o laboratório, a atividade empresarial pode ser completamente paralisada.

6. Em que consiste o “Método 2” e qual sua principal diferença em relação ao sequestro de bens tradicional? O Método 2 foca na busca e apreensão de dados com duplicação forense realizada diretamente no campo (no local da empresa). A diferença fundamental é que não há o sequestro físico dos equipamentos de forma permanente; os dados são copiados e os bens permanecem na empresa.

7. Quais são as dificuldades logísticas enfrentadas pela equipe pericial ao optar pela duplicação em campo? Este método exige uma equipe maior e mais equipamentos duplicadores para agilizar o processo, além de um grande estoque de discos armazenadores, pois o perito não sabe previamente o volume total de dados que precisará capturar no local.

8. Como funciona o “Método 3” (Busca Específica) e quais são seus benefícios financeiros? O perito identifica especificamente qual equipamento armazena o objeto da lide (como um software ou algoritmo específico) e realiza a duplicação apenas desse item. Isso resulta em menor custo para o autor da ação, pois exige menos auxiliares, menos tempo e menos dispositivos de armazenamento.

9. Qual o risco técnico associado ao uso do Método 3 em uma investigação de clonagem de software? O risco principal é que o perito acaba por ignorar demais variáveis, vestígios e evidências que poderiam estar espalhados em outras máquinas da empresa. Ao focar apenas no servidor central, pode-se perder provas que corroborariam a prática ilícita em outros terminais.

10. De que forma a abordagem de um perito judicial busca se diferenciar de uma operação policial convencional em termos de “humanização”? Diferente da força policial, que pode utilizar métodos mais invasivos como arrombamentos, o perito judicial planeja ações mais humanizadas. Isso inclui, por exemplo, levar um chaveiro para abrir portas de forma menos destrutiva e tentar minimizar o impacto nas atividades da empresa alvo.

——————————————————————————–

Chave de Respostas

Orientação técnica: Explicar e justificar os métodos ao juiz para garantir a correta expedição do mandado.

Acondicionamento: Uso de lacres, envelopes e caixas numeradas para manter a cadeia de custódia.

Duplicação bit a bit: Cópia exata de cada posição de memória do original para o destino, incluindo falhas e espaços vazios.

Função do Hash: Garantir a integridade da cópia, provando que o arquivo duplicado é idêntico ao original.

Desvantagem do Método 1: Paralisia total da empresa devido à remoção física de todos os equipamentos (sequestro de bens).

Método 2: Duplicação forense realizada no local da busca, sem remoção permanente dos equipamentos.

Dificuldades logísticas: Necessidade de mais pessoal, mais duplicadores e incerteza sobre a quantidade de mídia de armazenamento necessária.

Método 3 (Específico): Foca apenas no servidor ou máquina que contém o software alvo; é mais rápido e barato para quem custeia a perícia.

Risco do Método 3: Possível perda de evidências complementares que poderiam estar em outros computadores da rede.

Humanização: Planejamento logístico que evita danos desnecessários ao patrimônio, como o uso de chaveiros em vez de força bruta.

——————————————————————————–

Propostas de Redação (Questões Dissertativas)

Compare os impactos operacionais e jurídicos entre a realização de uma busca e apreensão com sequestro de bens em laboratório versus a duplicação de dados realizada inteiramente em campo.

Explique a importância da Cadeia de Custódia no contexto da perícia informática e como os métodos de lacração e registro mencionados no texto garantem a validade da prova judicial.

Analise o papel do perito judicial como auxiliar da justiça, discutindo a responsabilidade técnica de escolher o método de busca que equilibre a eficácia da coleta de provas e a preservação da atividade econômica da empresa investigada.

Discorra sobre a complexidade técnica da duplicação forense, abordando os conceitos de cópia bit a bit, verificação por hash e a necessidade de criação de cópias de backup antes da devolução dos equipamentos.

Avalie as vantagens e desvantagens de realizar operações simultâneas em múltiplas filiais de uma mesma empresa, considerando a logística de equipe e a necessidade de isolamento dos equipamentos para evitar a destruição de provas.

——————————————————————————–

Glossário de Termos Chave

Bit a Bit: Processo de cópia técnica que replica cada unidade mínima de informação (bit) da origem para o destino, ignorando a estrutura de arquivos para garantir uma imagem idêntica do suporte físico.

Cadeia de Custódia: Conjunto de procedimentos que documentam a história cronológica de uma evidência, desde sua coleta no local da busca até a análise em laboratório, garantindo que não houve adulteração.

Duplicação Forense: Criação de uma imagem digital de um dispositivo de armazenamento para fins de investigação, preservando o original de qualquer alteração durante o exame.

Hash (MD5/SHA): Algoritmo matemático que gera uma “impressão digital” única de um conjunto de dados. Qualquer alteração mínima no arquivo original mudaria completamente o código hash.

Lide: Conflito de interesses que é levado ao Poder Judiciário para ser resolvido (o processo judicial em si).

Sequestro de Bens: Ato judicial de apreender e retirar fisicamente objetos ou equipamentos do seu possuidor para garantir a preservação da prova ou do patrimônio.

Telemática: Conjunto de tecnologias que combina informática e telecomunicações, englobando dispositivos como smartphones e modems.

Vestígio: Qualquer marca, sinal ou objeto deixado no local de um evento que pode se tornar uma evidência após análise pericial.

Escute vários podcasts sobre perícia judicial

LINKS IMPORTANTES

Nosso curso: https://fala.host/curso

Nosso canal: https://www.youtube.com/@PericiaJudicial

Nossos grupos: https://fala.host/grupos

Laudos e artigos: https://periciajudicial.zsistemas.com.br

Cartão de visitas: https://fala.host/C/Perito

Calculadora de honorários online: https://fala.host/calculadoradehonorarios

Cadastre-se em nosso Banco de Peritos:

https://fala.host/bancodeperitos

Quem indica: https://fala.host/quemindica

5 Passos de como se tornar um Perito Judicial: https://periciajudicial.zsistemas.com.br/index.php/2023/09/27/5-cinco-passos-para-se-tornar-um-perito-judicial

Crie o seu cartão de visitas virtual grátis:

https://fala.host/cartao

#periciajudicial #periciaextrajudicial #pericia #peritos #objetopericial #investigação #assistentetécnico #CREA #NBR #abnt #engenharia #engenheiro